[문제풀이] reversing.kr - HateIntel Wargames/reversing.kr2017. 7. 7. 12:42

이번 문제는 ARM 아키텍쳐 기반으로 구성된 문제다.

ARM 기반의 어셈블리어가 낯선 것을 제외하면 어려운 난이도는 아니었다.

그럼 문제를 푸는데 필요한 사전 지식을 최소한으로 설명하고 문제풀이를 진행하겠당.

(관심이 있으신 분들은 추가로 검색해보시는게 좋을거에요!!)

- ARM 설명 부분 -

Registers

R0 ~ R3 : 함수 호출 인자 전달

R0 ~ R12 : 범용 레지스터

R0 : 함수 리턴 값 저장

R13(Stack Pointer) : Stack Pointer

R14(Link Register) : Return address , 모드에 종속적임

R15(Porgram Counter) : Instruction Pointer

CPSR(Program Status Register) : 최근에 실행된 ALU 연산에 대한 정보를 관리하기 위함

Conditions

Instruction

- 문제풀이 부분 -

항상 해왔던 것처럼 문제에 포함되어 있던 파일들을 확인해보자.

"HateIntel"파일과 "ReadMe" 파일이 사이좋게 있는 것을 볼 수 있다.

읽어달라는 파일을 한번 읽어보자.

이젠 그렇게 큰 기대는 안한다. 나름 익숙해졌나보다. 캌ㅋ카카ㅏ

지령은 패스워드를 찾아라!!

오케이 접수했다. 하지만 나는 인텔 아키텍처 기반 OS 밖에 가지고 있지 않는다.

이 문제 때문에 이미지를 구하기도 귀찮고 해서 이번판은 디스어셈블러만 확인하여 문제를 풀어보도록 하겠다. 고로, 동작한 캡쳐는 존재하지 않는다.

편리하게 접근하기 위해 문자열 검색부터 해보았다.

직관적이고 흥미로운 문자열이었다. 흐흐

그 부분으로 들어가서 분석해보기로 하자.

대충 보니 어떤식으로 화면에 구성될 지 딱 보이지 않는가 ? 간단하니까~ 음하하

Anyway, 간단히 설명을 하자면

1. CLI 화면에 "Input Key : " 라는 문자열을 출력한다.

2. 사용자의 입력 값을 받는다.

3. 함수를 호출한다.

사실 이 이상 설명할 것도 없다.

이 문제에서 나름 핵심이라 할 수 있는 sub_232c 함수를 미리 설명해보자면,

사용자가 입력한 값을 왼쪽으로 쉬프트하고 그 값으로 원본 값을 덮어쓴다.

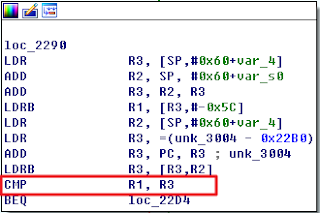

위에서 설명한 sub_232c 함수 호출문 중에 나름 핵심 처리 부분이다.

내가 입력한 문자열 중 한 문자씩 가지고 와 sub_2494 함수로 전달하면 sub_2494 함수는 이를 왼쪽으로 1씩 (<<1) 쉬프트 연산을 진행한다(흐름으로 본다면 Shift란 표현보단 Rotate가 적당하겠다). sub_2494 함수의 역할은 이게 전부니 더 이상의 설명은 안하겠다.

이러한 쉬프트 연산을 문자열의 각 글자별로 진행하고 입력된 문자수만큼 진행한다.

이와 같은 연산이 완료되면 함수는 종료되고 메인 구문으로 복귀한다.

복귀하고 나면 연산을 거친 문자열과 data 세그먼트에 존재하는 문자열과 비교를 시작한다. 이후엔 머 조건을 만족시키면 미션 완료다. 그래서 난 data 세그먼트에 존재하는 문자열을 긁어와서 위에서 진행한 연산을 반대로 진행하는 코딩을 간단히 짜서 동작시켰다.

(하나하나 해보려했는디 그게 더 시간이 많이 걸릴거 같아서리...)

어째든 미션 성공~!!

'Wargames > reversing.kr' 카테고리의 다른 글

| [문제풀이] reversing.kr - AutoHotkey1 (0) | 2017.07.07 |

|---|---|

| [문제풀이] reversing.kr - ransomeware (0) | 2017.07.07 |

| [문제풀이] reversing.kr - Twist1 (0) | 2017.07.07 |

| [문제풀이] reversing.kr - ImagePrc (0) | 2017.07.07 |

| [문제풀이] reversing.kr - Direct3D FPS (1) | 2017.07.07 |